Pseudonimizzazione e anonimizzazione dei dati: differenze tecniche e applicative - Cyber Security 360

Pseudonimizzazione e anonimizzazione dei dati: differenze tecniche e applicative - Cyber Security 360

Pseudonimizzazione e anonimizzazione dei dati: differenze tecniche e applicative - Cyber Security 360

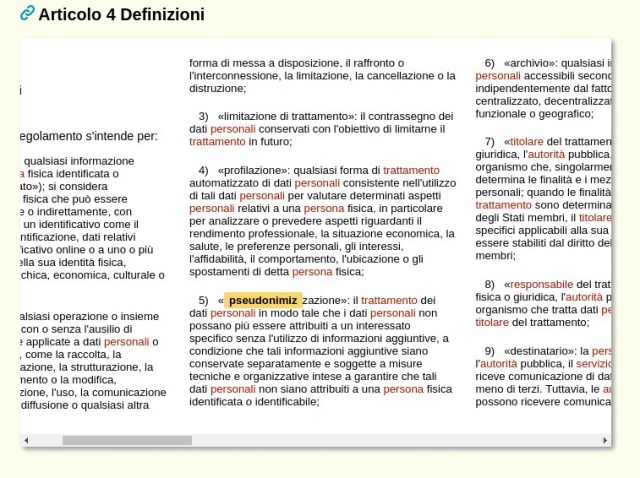

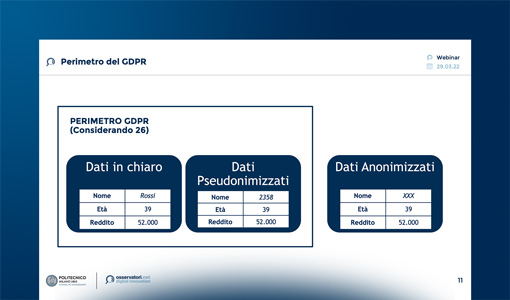

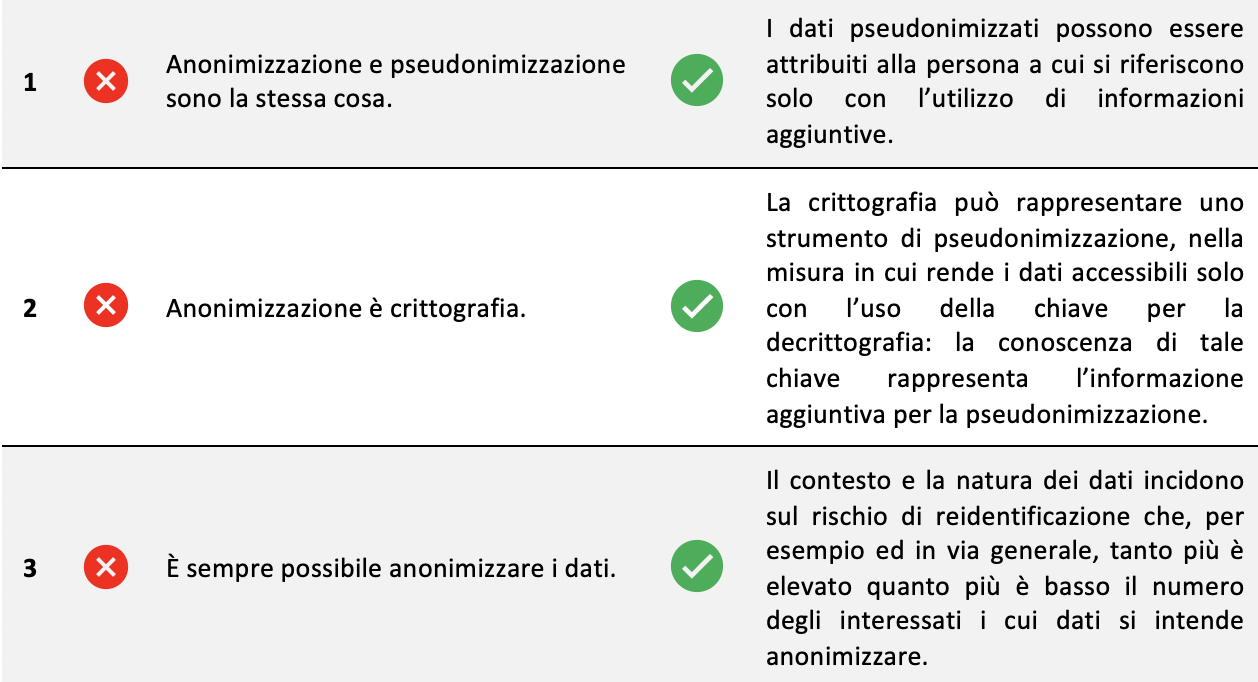

Anonimizzazione e pseudonimizzazione: basta usare le iniziali per proteggere i dati personali? » SmartIUS

Anonimizzazione e pseudonimizzazione: basta usare le iniziali per proteggere i dati personali? » SmartIUS

Pseudonimizzazione e anonimizzazione dei dati: differenze tecniche e applicative - Cyber Security 360

La gestione degli archivi sanitari e la protezione dei dati personali, tra pseudonimizzazione e anonimizzazione – Officina Della Storia